| Atenção, muitos antivírus detectaram [email protected] ransomware como ameaça ao seu computador | ||

| [email protected] ransomware é sinalizado por este Anti Virus Scanner | ||

| Software antivírus | Versão | Detecção |

| Zillya | 2018.5.4429 | Geral |

| Jiangmin | 6.0.323637 | [email protected] ransomware.CB |

| AVware | 2.441814 | Variante de Win32/[email protected] ransomware.B |

| Zerofox | 3.2.223 | Trojan.Kardphisher, Privacy Redeemer, NaviHelper |

| Sugestão: Desinstalar [email protected] ransomware Completamente – Baixar grátis | ||

[email protected] ransomware pode ter entrado no seu PC através destes softwares. Se você não instalou, então se livre deles File Courier 1.5.6 , Rocket JS Animator 1.0 , TrashLater 2.3.1 , QuikTime FS 1.6 , The History Channel Lost Worlds 1.0 , After Dark X + Fish 1.0.1b , GreenChess 4.0.8 , Randommite 1.6.2 , ControlSplitter 1.0 , CrossOver Language Tool 1.1 , Sheet Helper 1.1 , Hab.la 1.0 , iTunes2iChat 1.1 , Randhouse 3.9.0 , Chock-A-Block 1.0.5 , Rollin\’ 1.1 , Stationery for Mail 1.7 | |

Relatório detalhado sobre [email protected] ransomware

[email protected] ransomware é um malware de criptografia de arquivos baseado em um Ransomware de código aberto. Ele é capaz de criptografar vários formatos de arquivo que podem tornar esses arquivos inutilizáveis, a menos que sejam descriptografados usando uma chave de descriptografia privada. Verificou-se que o ransomware estava usando uma chave de criptografia forte e armazena imediatamente a chave de descriptografia em servidores remotos. [email protected] ransomware foi identificado para enganar os usuários por meio de e-mails de spam e pacotes de software para se espalhar. Os e-mails de spam são especialmente criados para chamar a atenção do destinatário à medida que eles carregam detalhes como informações sobre o produto, fatura, pedido de compra, atualização bancária e outros com nomes de empresas de renome. O conteúdo dá uma impressão de legitimidade e pede aos usuários que cliquem nos links fornecidos no texto para obter mais informações. Esses links são usados para injetar scripts que permitem que o payload baixe a si mesmo e inicie o processo de criptografia. [email protected] ransomware também pode usar pacotes de software para se esconder como arquivos legítimos em formato .rar ou .zip. Os arquivos são executados durante o processo de instalação junto com outros aplicativos. O ransomware foi projetado para varrer o sistema e identificar arquivos importantes que precisam ser criptografados. Ele também pode fazer alterações no registro do sistema operacional que permite que ele seja iniciado na reinicialização do sistema. Foi identificado para fazer alterações nas chaves de registro Run e RunOnce. O ransomware deixa sua carga útil em vários subdiretórios do sistema e, portanto, pode ser difícil de detectar manualmente.

[email protected] ransomware logo inicia seu processo de criptografia depois de identificar arquivos importantes dentro do sistema. Descobriu-se que está usando o algoritmo de criptografia AES-128 e RSA-2048 para criptografar arquivos e envia imediatamente a chave de descriptografia para servidores remotos. Os arquivos criptografados podem ser identificados com sequências longas que contêm letras e caracteres aleatórios e terminam com uma extensão. Ele descarta uma mensagem de resgate em um arquivo que exibe o conteúdo relacionado ao ataque. [email protected] ransomware informa os usuários de que seus arquivos só podem ser recuperados usando um software especial e uma chave de descriptografia exclusiva que pode ser obtida entrando em contato com eles para negociar um acordo referente ao valor do resgate. Para ganhar a confiança dos usuários afetados, [email protected] ransomware pede que eles anexe três arquivos criptografados que serão descriptografados. Se não for contatado dentro de sete dias, a chave de descriptografia exclusiva será excluída do servidor remoto. No entanto, os usuários não devem contatá-los e, em vez disso, podem seguir estas etapas para remover o ransomware de seu PC.

O que fazer se o seu PC infectado por [email protected] ransomware

A infecção ransomware foi essencialmente concebido com o propósito de assustar os usuários e enganar o seu dinheiro. Levá-lo em seus arquivos em refém e resgate da demanda para voltar seus dados importantes. Mas agora a questão é que você pode fazer quando o sistema foi infectado pelo vírus [email protected] ransomware? Aqui estão algumas opções que você pode usar para se livrar desta infecção desagradável.

Não se apavora – Bem, a primeira coisa é não entrar em pânico e então completamente verificar se o seu sistema para quaisquer arquivos de trabalho. Se você tem alguma arquivos de trabalho, em seguida, copiá-lo para a unidade USB.

Pay Ransom – Outra opção é que você pode pagar o resgate e esperar para obter seus arquivos de volta. (Realmente uma má opção)

Use o backup – Limpe você arquivos de sistema inteiras, remover a infecção completamente de seu PC e restaurar seus arquivos com qualquer backup.

Remover Infecção – Você também pode excluir o vírus [email protected] ransomware utilizando a ferramenta de remoção de malware e remover todos os arquivos infectados. Posteriormente, você pode recuperar todos os seus dados usando qualquer ferramenta de recuperação de dados. (No caso de você não tem backup de seus arquivos.) – Método recomendado.

Reinstalar o Windows – A última opção é reinstalar o sistema operacional Windows. Ela irá remover completamente todos os seus dados, bem como a infecção. Você vai ter um completamente novo PC livre de infecção.

Como remover o vírus [email protected] ransomware a partir do seu PC

Passo 1 – Inicie o computador em modo de segurança.

Passo 2 – Remova os arquivos de entrada do Registro infectados.

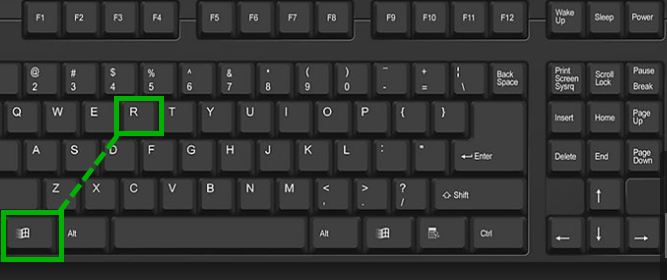

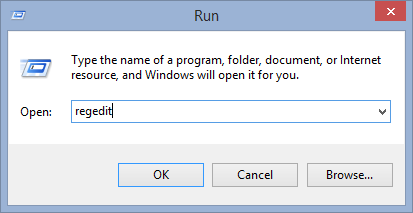

- Clique Bandeira Windows e botão R juntos.

- Digite “regedit” e clique no botão OK

- Encontrar e apagar seguintes entradas.

HKEY_LOCAL_MACHINESOFTWAREsupWPM

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWpm

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerMain “Default_Page_URL”

HKEY_LOCAL_MACHINE \ Software \ Classes \ [[email protected] ransomware]

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Uninstall \ [[email protected] ransomware]

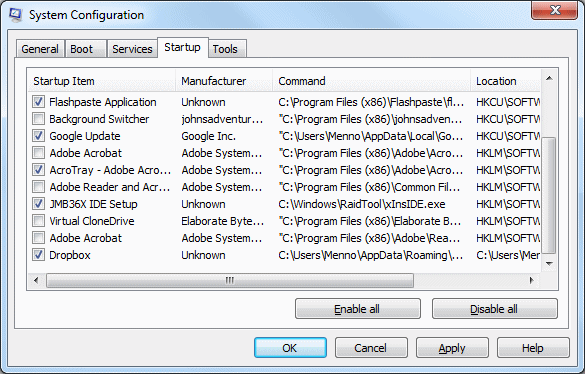

Passo 3 – Remover do msconfig

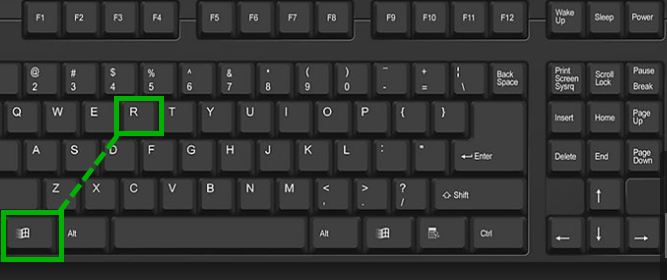

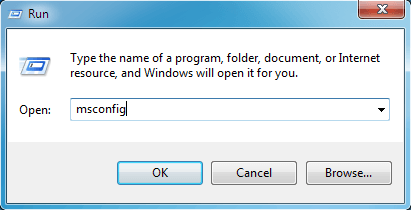

- Clique Windows + R botões simultaneamente.

- Digite msconfig e pressione Enter

- Ir para a aba Inicializar e desmarque todas as entradas do fabricante desconhecido.

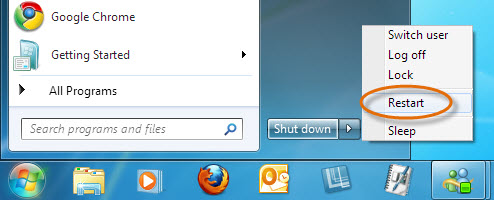

Passo 4 – Reinicie o computador normalmente.

Verifique se o seu computador agora. Se o vírus passou então você pode começar usig seu computador. Se a infecção continua a ser, em seguida, siga para a próxima etapa.

Passo 5 – A restauração do sistema

- Insira o disco de instalação do Windows para unidade de CD e reinicie o PC.

- Enquanto a inicialização do sistema, continue pressionando F8 ou F12 chave para obter opções de inicialização.

- Agora selecione a opção de inicialização unidade de CD de iniciar o computador.

- Em seguida, depois que você vai ter a opção de recuperação do sistema no seu ecrã.

- Selecione a opção Restaurar o sistema a partir da lista.

- Escolha um sistema mais próximo ponto de restauração quando o PC não foi infectado.

- Agora siga a opção na tela para restaurar seu computador.

Se os métodos manuais acima não removido vírus [email protected] ransomware, então você tem única opção para remover a infecção usando uma ferramenta de remoção de malware. É passado e a única opção que pode facilmente e com segurança remover esta ameaça desagradável do seu computador.

Tendo algumas questões alarmantes em sua mente? Se a sua dúvida apagada dos nossos especialistas de suporte técnico experiente. Basta ir para a seção Pergunte sua pergunta, preencher os detalhes e sua pergunta. Nossa equipe de especialistas vai lhe dar resposta detalhada sobre sua consulta.