Explicação Sobre [email protected] Ransomware

[email protected] O ransomware pode ser detectado como uma nova variante de Trojans de criptografia, que foi identificada recentemente em 8 de outubro de 2018 e categorizada sob a família de ransomware. Ele pode ser definido como um malware cibernético avançado que pode usar códigos abertos para criptografar os arquivos essenciais do usuário vitimado inocente e os compele a comprar a chave de descriptografia. Pode anexar os nomes de arquivos com as extensões de arquivos com fio também. É intensionalmente criado pelos spammers cibernéticos que secretamente se infiltram no sistema sem qualquer consentimento, bloqueia todos os dados cruciais usando algoritmo poderoso sofisticado ASE e RSA e após a criptografia exige dinheiro usando nota de aviso de resgate em troca da chave de decodificação do sistema inocente usuário final. Não há garantia de pagamento do montante do resgate, os usuários podem nunca ter acesso aos arquivos corrompidos senão eles só são enganados pelos atacantes cibernéticos. Portanto, é sempre recomendável apenas ignorar esse tipo de mensagem de aviso.

Fontes de [email protected] Ransomware

[email protected] O Ransomware é um bloqueador de arquivos ameaçador que funciona como um vírus de ameaça criptografada que usa tecnologias de criptografia para criar arquivos de usuário ilegíveis e sempre promove a restauração dos arquivos afetados, adquirindo o programa de descriptografia dos hackers remotos. Pode ser executado a partir dos arquivos temporários e diretórios de dados do aplicativo. Ele altera os arquivos criptografados, adicionando a extensão .encr ao final do nome do arquivo. Esse vírus de malware pode entrar facilmente no sistema por meio de vários métodos, como compartilhamento de arquivos ponto a ponto, sites de jogos on-line, unidades USB externas infectadas, sites pornográficos, anúncios pop-up de pacotes de software piratas gratuitos, e-mails indesejados e em breve.

Pontos Fracos De [email protected] Ransomware

Existem alguns pontos fracos que são causados devido ao aparecimento de [email protected] Ransomware no sistema infectado, tais como:

- Pode adicionar extensões ímpares no final dos nomes dos arquivos infectados.

- Pode desabilitar o acesso a qualquer um dos arquivos armazenados.

- Isso degrada o desempenho do sistema.

- Ele também pode excluir alguns dos arquivos essenciais do sistema.

- Ele pode soltar uma nota de resgate na forma de arquivos de texto .txt ou .html.

- Pode continuar a ameaçar o usuário por excluir os arquivos importantes do sistema.

- Ele pode bloquear a tela da área de trabalho para que ela não seja acessada.

- Ele pode interromper completamente o funcionamento do software antivírus.

Apagando De [email protected] Ransomware

A exclusão completa do [email protected] Ransomware pode ser facilmente executada usando a metodologia de ferramenta automática ou manual.

Livre Digitalizar o seu PC com Windows para detectar [email protected]

Remover [email protected] de seu PC

Passo 1: Remover [email protected] no modo de segurança com prompt de comando:

- Desligue o seu PC com conexão de rede.

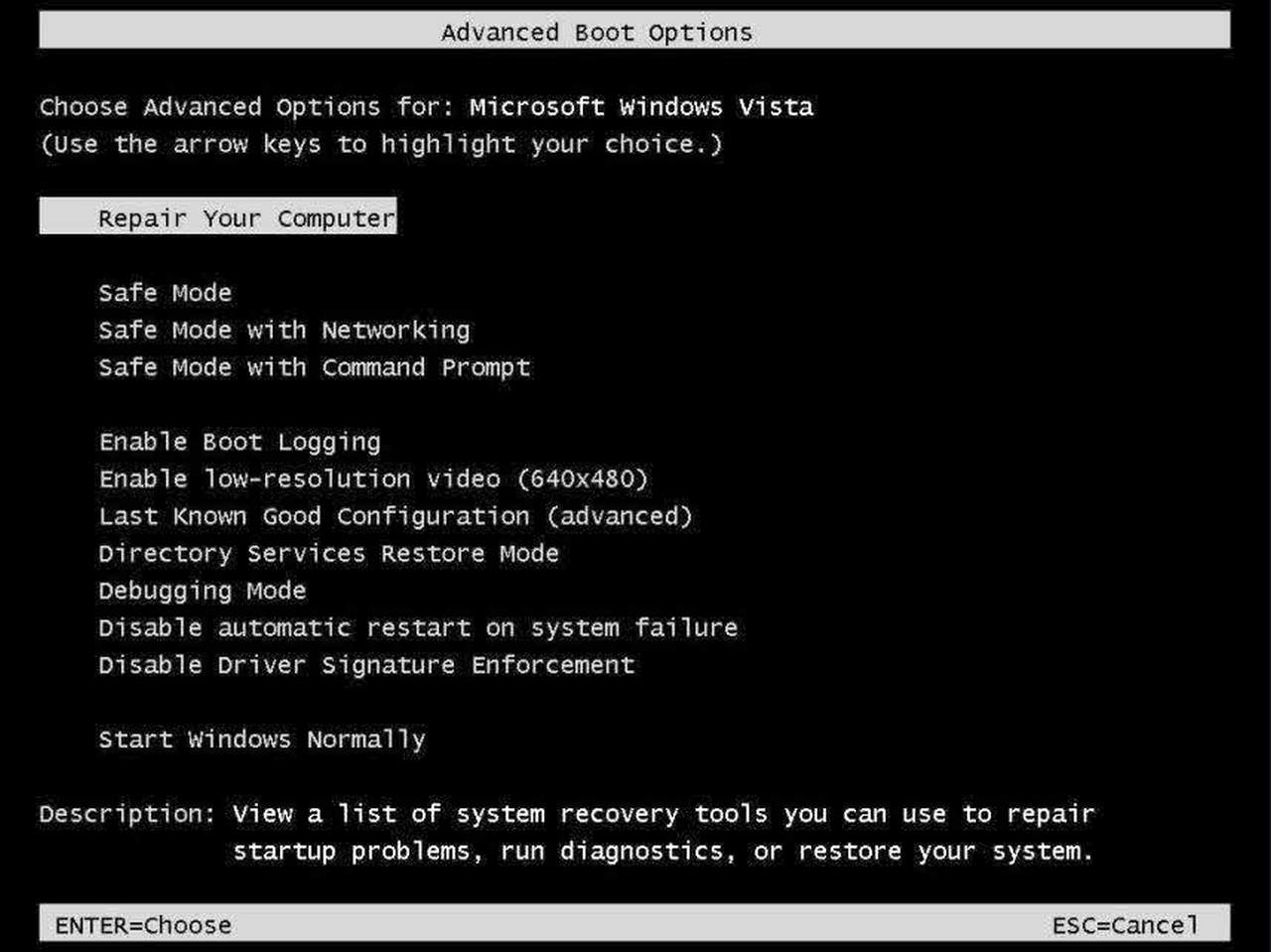

- Clique no botão reiniciar e manter pressionando a tecla F8 regularmente enquanto reinicialização do sistema.

- Quando espectáculo “Windows Advanced Options Menu” na tela.

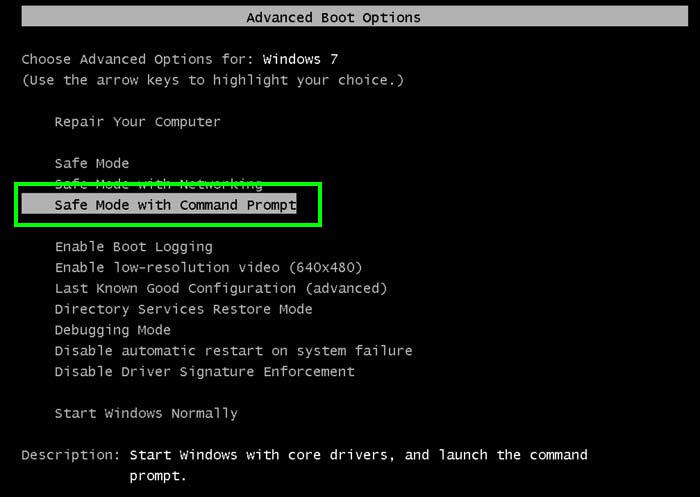

- Em seguida, selecione “Modo de Segurança com Prompt de comando” e pressione a tecla Enter.

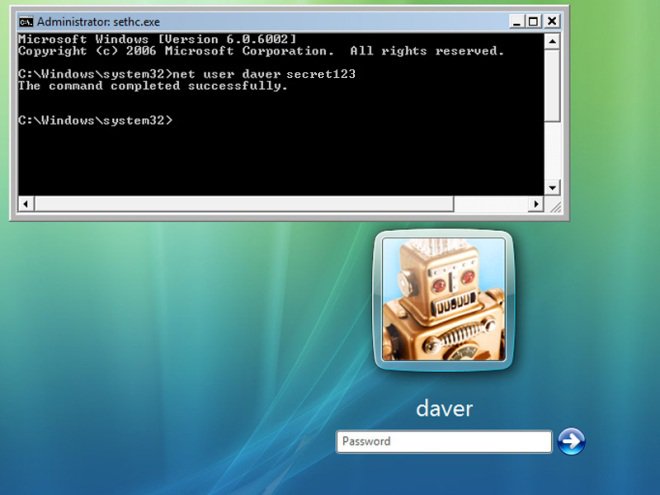

- Você deve entrar seu computador com a conta Administrador do privilégio completo.

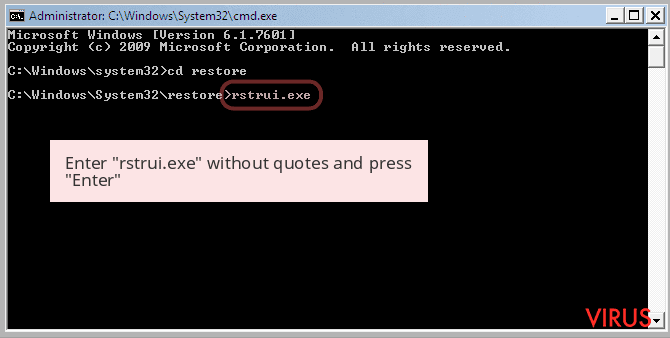

- Uma vez que o Prompt de Comando aparece em seguida, digite rstrui.exe e pressione Enter

- Agora siga as instruções na tela para concluir a restauração do sistema.

Passo 2: Remover [email protected] usando MSConfig no modo de segurança:

- Desligue seu computador e reiniciar novamente.

- Durante a inicialização pressione a tecla “F8” continuamente para abrir “Windows Advanced Options Menu”.

- Use as setas do teclado para selecionar a opção “Modo Seguro” e pressione a tecla Enter.

- Uma vez get sistema começou a ir para o menu Iniciar. Digite “msconfig” na caixa de pesquisa e iniciar a aplicação.

- Vá para a aba Inicializar e procurar por arquivos de pastas%% AppData% ou% TEMP usando rundll32.exe. Veja um exemplo abaixo:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nome do usuário \ AppData \ Local \ temp \ regepqzf.dll, H1N1

- Desativar todas as entradas maliciosas e salvar as alterações.

- Agora reinicie o computador normalmente.

Passo 3: Matar processo malicioso relacionado a [email protected]

- Pressione Alt + Ctrl + Del botões juntos.

- Ele vai abrir o gerenciador de tarefas em sua tela.

- Ir para o Processo Tab e encontrar [email protected] processo relacionado.

- Clique no processo End Agora botão para parar o processo em execução.

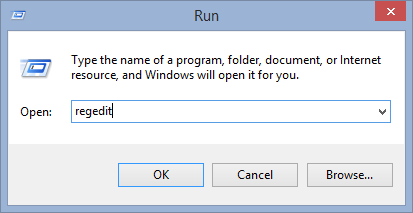

Passo 4: remover o vírus [email protected] a partir da entrada do Registro

- Pressione a tecla “Windows + R” juntos para abrir Run Box.

- Digite “regedit” e clique no botão OK.

- Encontrar e remover [email protected] entradas relacionadas.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Agora espero que você tenha removido completamente o vírus [email protected] a partir do seu computador. Se você ainda obter mensagem de resgate da ameaça ou incapazes de acessar seus arquivos, então isso significa que o vírus ainda permanecem em seu computador. Em tal situação, você não tem qualquer outra opção a não ser remover este vírus usando qualquer poderosa ferramenta de remoção de malware.

Considerando que, se você tem qualquer backup de seus arquivos infectados ou criptografados, então você também pode reinstalar o sistema operacional Windows. Isto irá apagar todos os seus arquivos e dados, junto com a infecção [email protected]. Você vai ter um sistema de computador completamente vazio sem arquivos. Agora você pode usar o backup para obter seus arquivos. Se você não tem nenhum backup, em seguida, usando a ferramenta de remoção de malware é a melhor opção para você.

Se você tiver qualquer dúvida ou pergunta sobre o seu computador, então você pode facilmente pedir o seu problema com nossos especialistas. Vá para a página de fazer qualquer pergunta e obter a resposta para sua consulta diretamente de especialistas para fora.