| Atenção, muitos antivírus detectaram [email protected] ransomware como ameaça ao seu computador | ||

| [email protected] ransomware é sinalizado por este Anti Virus Scanner | ||

| Software antivírus | Versão | Detecção |

| ViRobot | 2018.5.1523 | Geral |

| ClamAV | 7.5.247611 | [email protected] ransomware .AC |

| Avast | 1.545325 | Variante de Win32/[email protected] ransomware .B |

| Rising | 7.6.842 | WinFixer2005, FullSystemProtection, NT Logon Capture |

| Sugestão: Desinstalar [email protected] ransomware Completamente – Baixar grátis | ||

[email protected] ransomware pode ter entrado no seu PC através destes softwares. Se você não instalou, então se livre deles Aqua Mines 2.1.6 , Lugaru 1.11 , Cut Fingers 2.3 , GDict 1.0.1 , Name Munger 1.7.3 , SpacePig 5.1.0 , XClickMail 1.1 , Desktop Covers 1.3.2 , Audio Meta Data Suite 2.0 , Galleria 1.1 , Animated Introduction to Adobe Photoshop Elements 5.5 , Turret Wars MP 1.1.4 , Xilisoft MP4 to DVD Converter , Kalk 1.1.5 | |

[email protected] ransomware : Saber sobre ele é informações detalhadas.

[email protected] ransomware é outro membro de sua famosa família Ransomware que usa o código fonte do original. O ransomware original é realmente um dos mais antigos ransomware que vem com vários variantes e infectar ampla gama de PC com Windows. Este ransomware tem uma lista com cerca de 126 extensões de arquivos para bloquear arquivos de usuários. Os arquivos do sistema bloqueados com sua extensão de arquivo são uma evidência clara de que os sistemas estão contaminados com [email protected] ransomware . Ele é criado e projetado por analistas de segurança de tal forma que ele pode infectar quase todos os sistemas que executam no sistema operacional Windows.

Métodos de Dispersão de [email protected] ransomware

[email protected] ransomware é determinado como uma das infecções de ransomware mais notórias, que é muito intrusiva e invasiva por natureza. Os desenvolvedores deste ransomware usam muitos métodos enganosos e complicados para comprometer a máquina Windows, mas principalmente ele é disperso por meio de arquivos MS Word corrompidos e e-mails de spam. Os usuários do sistema geralmente são convidados a carregar a fatura falsa. Depois que o usuário do sistema carregar qualquer fatura falsa ou fizer o download de qualquer anexo corrompido, seu PC será facilmente vitimizado por esse ransomware. Além de campanhas de spam, ele também compromete o PC dos usuários através de dispositivos infectados, fontes de compartilhamento de arquivos P2P, documentos corrompidos, software pirateado, drive-by-downloads, método de empacotamento e muito mais.

Comportamento de [email protected] ransomware

Uma vez [email protected] ransomware instalado no PC do usuário com sucesso, um procedimento em segundo plano pode aparecer no Gerenciador de Tarefas do Windows e exibe um serviço atualizado. Primeiro de tudo, ele desabilita as configurações do firewall e interrompe a função de medida de segurança para que os usuários afetados não possam detectar e excluir facilmente [email protected] ransomware do PC. Depois disso, inicie imediatamente o procedimento de criptografia de arquivos. Ele codifica quase todos os tipos de arquivos armazenados, como clipes de áudio ou vídeo, imagens, documentos, bancos de dados, PDFs, apresentações, eBooks e muito mais. Os arquivos dos usuários afetados podem ser facilmente identificados porque ele adiciona extensão de arquivo.

Depois de executar o procedimento de criptografia de arquivo bem-sucedido, ele exibe uma mensagem de resgate como uma janela de linha de comando. A nota de resgate inclui informações sobre o ataque [email protected] ransomware e pede às vítimas que façam contato com o desenvolvedor para obter a chave de descriptografia exclusiva e descriptografar os arquivos. Mas a equipe de analistas de segurança é uma vítima estritamente advertida para não acreditar na mensagem de resgate porque é apenas uma coisa complicada criada por hackers para enganar os usuários e ganhar dinheiro online com eles. Em vez de pagar taxa de resgate exigida, os usuários do sistema afetados devem ter um guia de remoção imediato [email protected] ransomware para excluí-los.

varredura livre seu PC com Windows para detectar [email protected] ransomware

A: Como remover [email protected] ransomware a partir do seu PC

Passo: 1 Como reinicializar o Windows em modo de segurança com rede.

- Clique no botão Reiniciar para reiniciar o seu computador

- Pressione e segure a tecla F8 durante o processo de reinicialização.

- A partir do menu de inicialização, selecione Modo de segurança com rede usando as teclas de seta.

Passo: 2 Como matar [email protected] ransomware processo relacionado De Gerenciador de tarefas

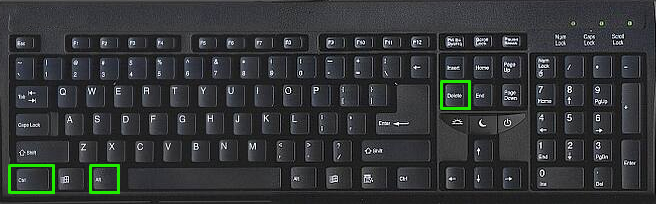

- Pressione Ctrl + Alt + Del juntos no teclado

- Ele vai abrir o Gerenciador de Tarefas no Windows

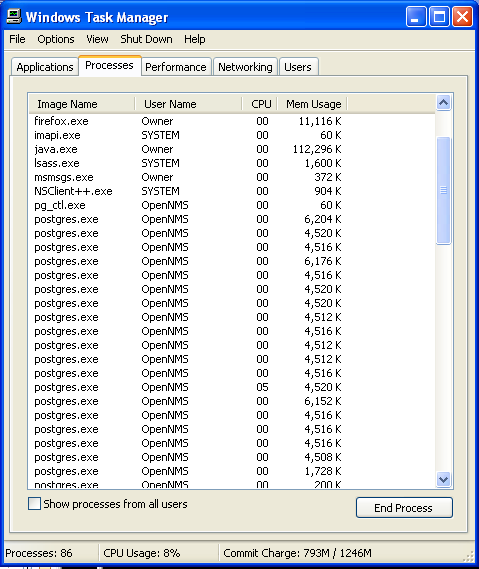

- Vá para a aba Process, encontrar o processo relacionado [email protected] ransomware .

- Agora clique no botão on Finalizar processo para fechar essa tarefa.

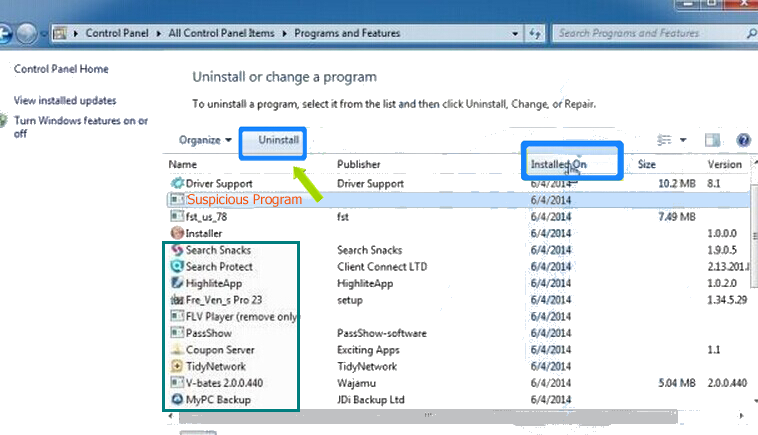

Passo: 3 Uninstall [email protected] ransomware No Painel de Controle do Windows

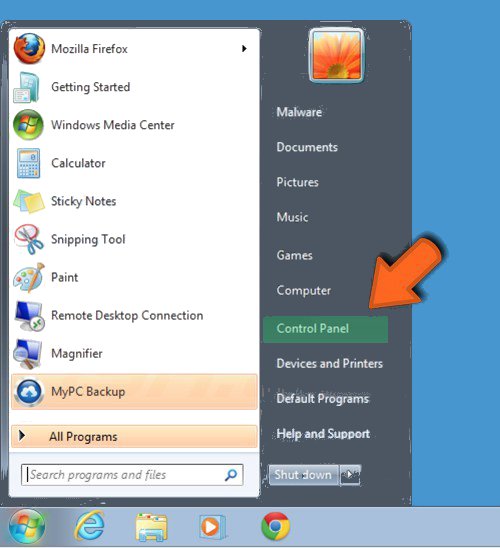

- Visite o menu Iniciar para abrir o Painel de Controle.

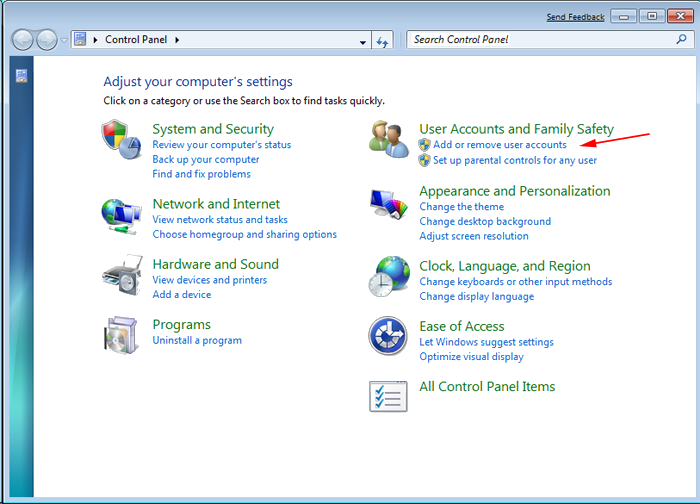

- Selecione opção Desinstalar um Programa da categoria Programa.

- Escolha e remover todos os itens relacionados [email protected] ransomware da lista.

B: Como restaurar [email protected] ransomware arquivos criptografados

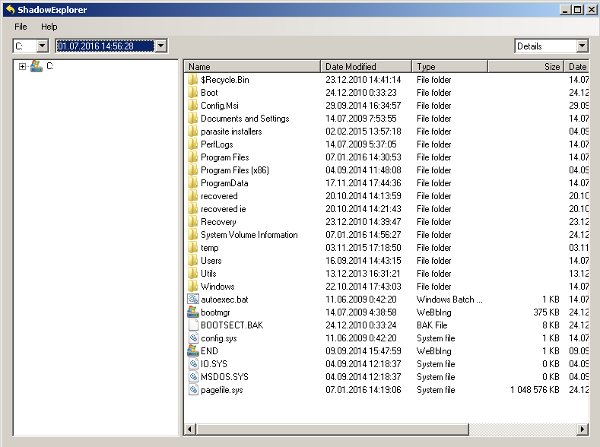

Método: 1 usando Shadow Explorer

Depois de retirar [email protected] ransomware a partir do PC, é importante que os usuários devem restaurar arquivos criptografados. Uma vez que, ransomware criptografa quase todos os arquivos armazenados, exceto as cópias de sombra, deve-se tentar restaurar arquivos originais e pastas usando cópias de sombra. Este é o lugar onde ShadowExplorer pode revelar-se útil.

Baixar ShadowExplorer Agora

- Uma vez baixado, instale Sombra Explorador PC em Seu

- Clique duas vezes para abri-lo e agora selecione unidade C: do painel esquerdo

- Dados de Na Arquivado MES, o sistema operacional Usuários São Recomendados Para selecionar Intervalo de ritmo de Pelo Menos hum

- Selecionar e navegue até a pasta ter dados criptografados

- Clique direito sobre os dados e arquivos criptografados

- Escolha a opção Exportar e selecione um destino específico para restaurar os arquivos originais

Método: 2 Restaurar PC Windows para Configurações Padrão da Fábrica

Seguindo os passos acima mencionados irá ajudar na remoção de [email protected] ransomware a partir do PC. No entanto, se a infecção persiste, os usuários são aconselhados a restabelecer o seu PC Windows para as configurações de fábrica.

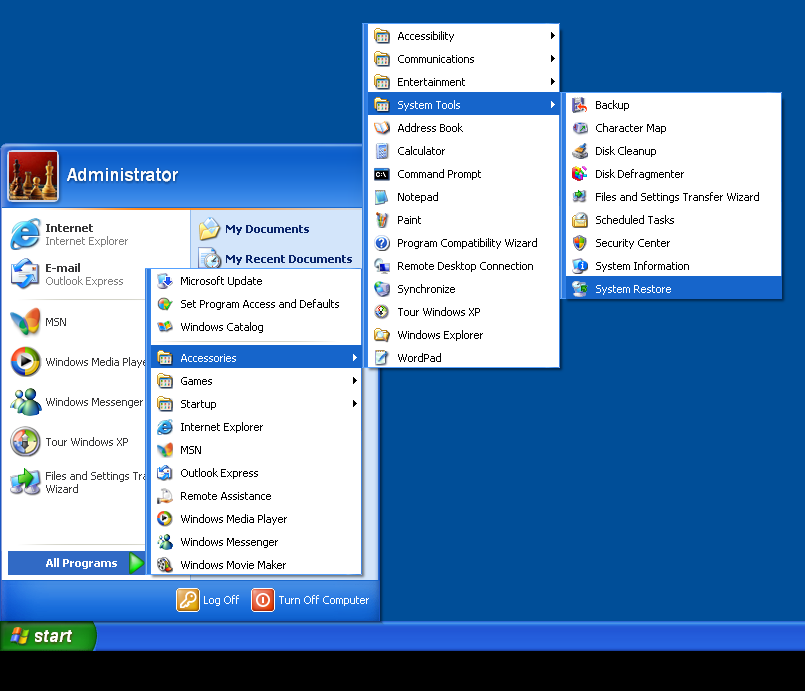

Restauração do sistema no Windows XP

- Logon no Windows como administrador.

- Clique em Iniciar > Todos os programas > Acessórios.

- Encontrar Ferramentas do Sistema e clique em Restauração do sistema

- Seleccione Restaurar o computador para uma hora mais cedo e clique em Avançar.

- Escolha um ponto de restauração quando o sistema não foi infectado e clique em Avançar.

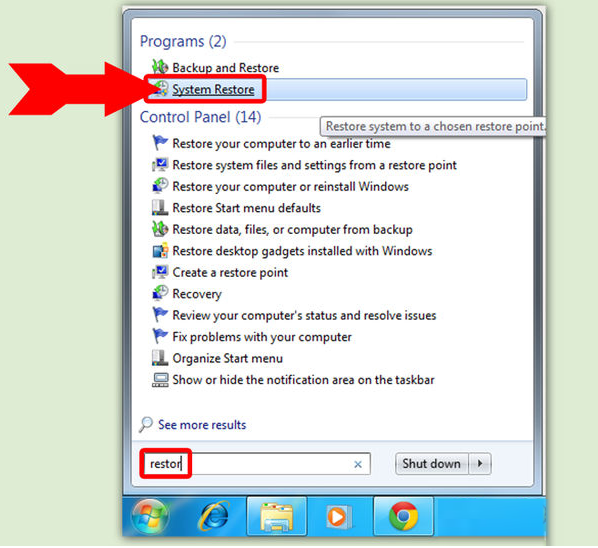

Restauração do sistema Windows 7 / Vista

- Vá para o menu Iniciar e encontrar Restaurar na caixa de pesquisa.

- Agora selecione a opção Sistema dos resultados de pesquisa Restaurar

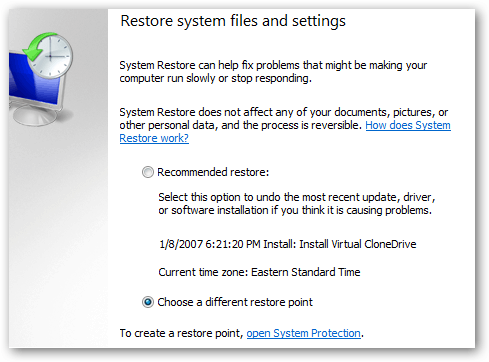

- A partir de janela Restauração do sistema, clique no botão Avançar.

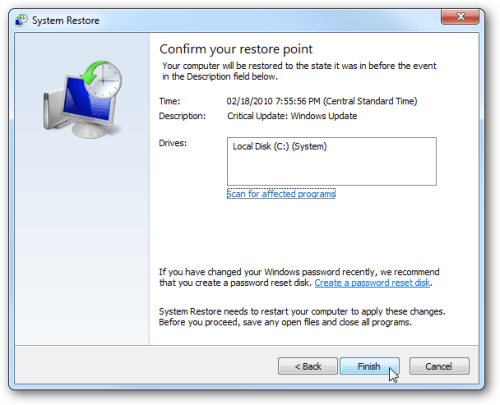

- Agora selecione a pontos de restauração quando o PC não foi infectado.

- Clique em Avançar e siga as instruções.

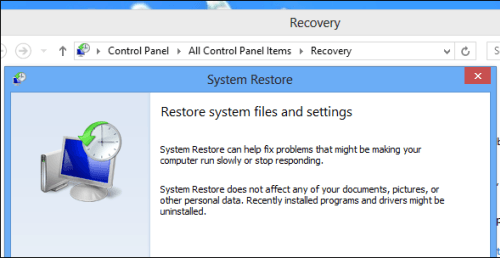

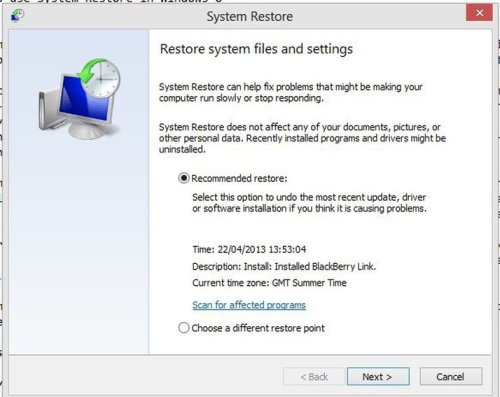

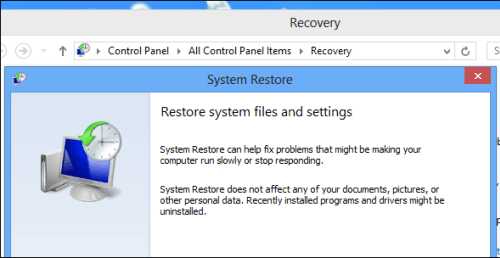

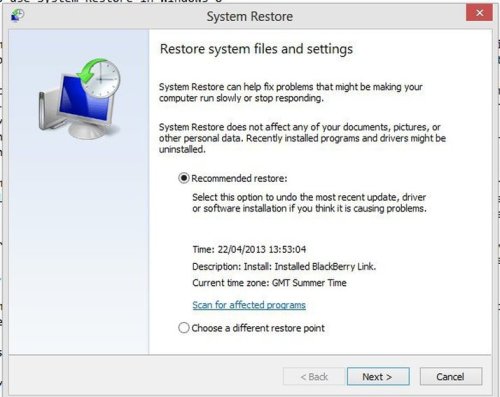

Restauração do sistema Windows 8

- Vá para a caixa de pesquisa e digite Painel de Controle

- Selecione Painel de Controle e Opção de Recuperação aberto.

- Agora Selecione Abrir opção Restauração do sistema

- Saiba qualquer recente ponto de restauração quando o PC não foi infectado.

- Clique em Avançar e siga as instruções.

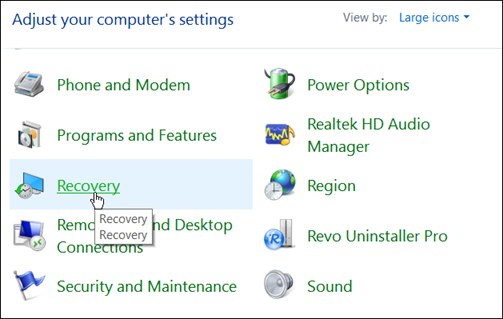

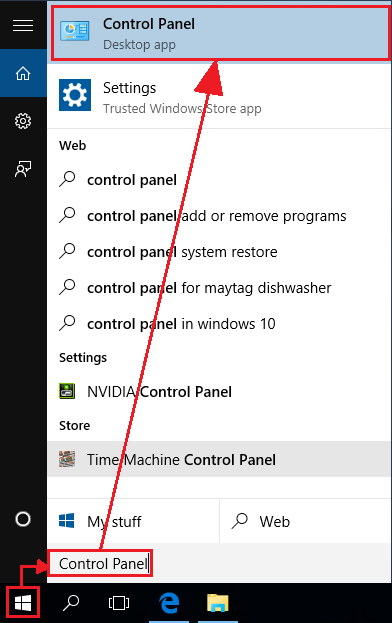

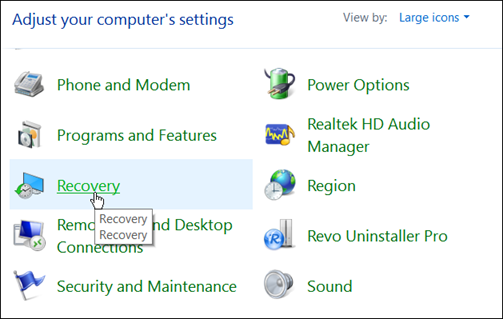

Restauração do sistema Windows 10

- Botão direito do mouse no menu Iniciar e selecione Painel de Controle.

- Abra o Painel de Controle e descobrir a opção de recuperação.

Selecione Recuperação > Open System Restore > Próximo.

Selecione Recuperação > Open System Restore > Próximo.

- Escolha um ponto de restauração antes da infecção Próximo > Terminar.

Método: 3 Usando Software de Recuperação de Dados

Restaurar os arquivos criptografados por [email protected] ransomware com a ajuda de Software de Recuperação de Dados

Nós entendemos o quão importante é os dados para você. No caso de os dados criptografados não podem ser restauradas usando os métodos acima, os usuários são aconselhados a restaurar e recuperar dados originais usando o software de recuperação de dados.

Baixar Software de Recuperação de Dados